ę²čį

«öŪ░Ż¼ļŖ┴”ŽĄĮyęč╗∙▒Šą╬│╔┴╦ūį╝║Ą─╔·«a▀^│╠ūįäė╗»║═╣▄└Ē¼F┤·╗»ą┼ŽóŠWĮjŻ¼▓óį┌īŹļH╔·«a║═╣▄└Ēųą░lō]ų°Š▐┤¾Ą─ū„ė├ĪŻļSų°╚½Ū“ą┼Žó╗»Ą─čĖ├═░lš╣Ż¼ļŖ┴”ŽĄĮy▒žīó╝ėÅŖ┼c═Ō▓┐╩└ĮńĄ─ą┼ŽóĮ╗┴„Ż¼ęį╠ßĖ▀╔·«a║═╣▄└Ēą¦┬╩Ż¼ķ_═žĖ³ÅVķ¤Ą─░lš╣┐šķgĪŻ╚╗Č°Ż¼ŠWĮjķ_Ę┼ę▓į÷╝ė┴╦ŠWĮj╩▄╣źō¶Ą─┐╔─▄ąįĪŻ┼c═Ō▓┐ŠWĮjĄ─▀BĮė▒ž╚╗├µ┼R═ŌüĒ╣źō¶Ą─═■├{ĪŻī”ė┌ĻPŽĄĄĮć°ėŗ├±╔·Ą─ļŖ┴”ŽĄĮyČ°čįŻ¼ŠWĮj░▓╚½▒žĒÜū„×ķę╗éĆųž┤¾æ┬įå¢Ņ}üĒĮŌøQĪŻ─┐Ū░Ż¼Ę└╗ē”╝╝ągū„×ķĘ└ĘČŠWĮj╣źō¶ūŅ╗∙▒ŠĄ─╩ųČ╬ęčĮøŽÓ«ö│╔╩ņŻ¼╩ŪĄųė∙╣źō¶Ą─Ą┌ę╗Ą└Ę└ŠĆŻ¼╚ļŪųÖz£yŽĄĮy(intrusion detective systemŻ¼┐sīæ×ķIDS)ū„×ķą┬ą═Ą─ŠWĮj░▓╚½╝╝ągŻ¼ėąą¦Ąžča│õ┴╦Ę└╗ē”Ą──│ą®ąį─▄╔ŽĄ─╚▒Ž▌Ż¼ā╔š▀Å─▓╗═¼Ą─ĮŪČ╚ęį▓╗═¼Ą─ĘĮ╩Į┤_▒ŻŠWĮjŽĄĮyĄ─░▓╚½ĪŻ

▒Š╬─╩ūŽ╚Ęų╬÷ļŖ┴”Ų¾śIą┼ŽóŠWĮjĄ─ĮYśŗŻ¼▓óĮY║ŽŲõ╠ž³c║═ī”ŠWĮj░▓╚½Ą─╠ž╩Ōę¬Ū¾Ż¼Š═╚ń║╬ėąą¦ĄžīóĘ└╗ē”║═╚ļŪųÖz£y╝╝ąg▀\ė├ĄĮļŖ┴”Ų¾śIą┼ŽóŠWĮjųą▀Mąą╠ĮėæĪŻ

1 ļŖ┴”ŽĄĮyĄ─ą┼ŽóŠWĮj

ļŖ┴”ŽĄĮyĄ─ą┼ŽóŠWĮjĘų×ķā╔┤¾─ŻēKŻ║▒O┐žą┼ŽóŽĄĮy(supervisory information systemŻ¼┐sīæ×ķ SIS)║═╣▄└Ēą┼ŽóŽĄĮy(management information systemŻ¼┐sīæ×ķMIS)ĪŻ

SISī”╔·«a¼Fł÷▀MąąīŹĢr▒O┐žŻ¼Å─Ęų▓╝į┌╔·«a¼Fł÷Ą─įSČÓ³c▓╔╝»öĄō■Ż¼į┘ė╔ŽĄĮyųąĄ─ėŗ╦Ńå╬į¬▀Mąąąį─▄ėŗ╦ŃĪó╣╩šŽį\öÓĄ╚Ż¼īóĮY╣¹┤µĘ┼ĄĮīŹĢröĄō■Ę■äšŲ„Ż¼×ķ╔·«a¼Fł÷īŹĢr╠ß╣®┐ŲīWĪó£╩┤_Ą─öĄō■Ż¼ęį┐žųŲš¹éĆ╔·«a▀^│╠ĪŻSIS░³└©CRT▒O┐žŽĄĮyĪóDCS(öĄō■═©ą┼ŽĄĮy)ĪóFCS(¼Fł÷┐éŠĆ┐žųŲŽĄĮy)Ą╚ūėŽĄĮyĪŻ

MISĄ─╣”─▄╩ŪīŹ¼FŲ¾śIūįäė╗»╣▄└ĒŻ¼░³└©╚¶Ė╔ūėŽĄĮyŻ¼ĘųäeīŹ¼F╔·«aĮøĀI╣▄└ĒĪóžöäš║═╚╦╩┬╣▄└ĒĪóįOéõ║═ŠSą▐╣▄└ĒĪó╬’┘Y╣▄└ĒĪóąąš■╣▄└ĒĄ╚╣”─▄ĪŻ▌^═Ļ╔ŲĄ─MIS▀Ć░³└©▌oų·øQ▓▀ūėŽĄĮyŻ¼×ķ╣▄└Ē╚╦åT╠ß╣®ųŪ─▄ų¦│ųŻ¼╩ŪŲ¾śI╣▄└ĒęÄĘČ╗»Īó┐ŲīW╗»Ą─╗∙ĄAĪŻ

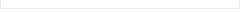

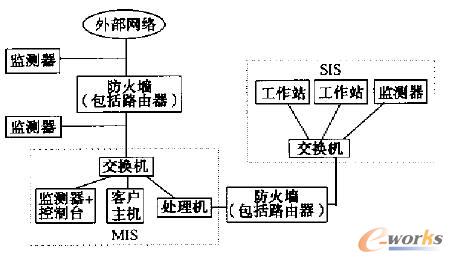

─┐Ū░ļŖ┴”ŽĄĮyĄ─ą┼ŽóŠWĮję╗░ŃīóSIS║═MISĘųū÷═¼ę╗ŠWĮjųąĄ─ā╔éĆūėŠWŻ¼▓óĘųäe┼õų├Ę■äšŲ„Ż¼ā╔ūėŠWų«ķgė├ŠWĻP▀BĮėŻ¼╚ńłD1╦∙╩ŠĪŻ

łD1 Ų¾śIā╚▓┐Šųė“ŠW

DPU(Ęų╔ó▀^│╠┐žųŲå╬į¬)Å─╔·«a¼Fł÷▓╔╝»öĄ▓ó░l╦═ĄĮĖ▀╦┘öĄō■ŠW╣®DCSĖ„╣żū„šŠĘų╬÷╠Ä└ĒŻ¼═¼Ģr×ķ┴╦▒ŻūCSISĄ─ŠWĮj░▓╚½Ż¼SISęį╠½ŠW═©▀^ŠWĻP┼cMISĘ■äšŲ„▀BĮėŻ¼ū„×ķMISĄĮSISĄ─╚ļ┐┌▓ó╣▄└ĒMISī”SISĄ─įLå¢ĪŻ

SIS║═MIS╣”─▄Ė„«ÉŻ¼ī”░▓╚½Ą─ę¬Ū¾ę▓ėą╦∙▓╗═¼ĪŻSISė╔ė┌┼c¼Fł÷╔·«aŽóŽóŽÓĻPŻ¼ę╗Ą®įŌĄĮ╚ļŪųŻ¼ä▌▒žė░Ēæ╔·«a╔§ų┴įņ│╔É║ąį╩┬╣╩Ż¼╦∙ęįŲõ░▓╚½ąįę¬Ū¾Ė³Ė▀ĪŻ¼FąąĄ─ŠWĮjĮYśŗę▓│õĘų¾w¼F┴╦▀@ę╗╠ž³cŻ¼ī” SISīŹ╩®Ė³Ė▀╝ēäeĄ─▒ŻūoĪŻ

«öŠųė“ŠW┼c═Ō▓┐ŠWĮj▀BĮė║¾Ż¼MISꬎ“═ŌĮń╠ß╣®Ę■䚯¼ŠWĮj├µ┼RĄ─═■├{īó┐šŪ░ÅVĘ║Īó╝ŌõJŻ¼▀@ĢrįŁėąĄ─░▓╚½ŽĄĮy’@╚╗▀^ė┌å╬▒ĪŻ¼▒žĒÜį┌įŁėą╗∙ĄA╔ŽųŲČ©Ė³ć└├▄Īó┐╔┐┐Ą─Ę└ė∙¾wŽĄĪŻ

į┌░▓╚½Ą─▓┘ū„ŽĄĮy╗∙ĄA╔ŽŻ¼Ę└╗ē”ĮY║ŽIDS╩Ūę╗ĘN▌^×ķ└ĒŽļĄ─ĮŌøQĘĮ░ĖĪŻ

2 Ę└╗ē”

Ę└╗ē”╩ŪĘ└ĘČŠWĮj╣źō¶ūŅ│Żė├Ą─╩ųČ╬Ż¼╩Ūśŗįņ░▓╚½ŠWĮjŁhŠ│Ą─╗∙ĄA╣ż│╠ĪŻ╦³═©│Ż▒╗░▓ų├į┌ā╚▓┐ŠWĮj┼c═Ō▓┐ŠWĮjĄ─▀BĮė³c╔ŽŻ¼īóā╚▓┐ŠWĮj┼c═Ō▓┐ŠWĮjĖ¶ļxŻ¼ÅŖųŲ╦∙ėąā╚▓┐┼c═Ō▓┐ų«ķgĄ─ŽÓ╗ź═©ą┼Č╝═©▀^▀@ę╗╣سcŻ¼▓ó░┤ššįOČ©Ą─░▓╚½▓▀┬įĘų╬÷Ż¼Ž▐ųŲ▀@ą®═©ą┼Ż¼ęį▀_ĄĮ▒Żūoā╚▓┐ŠWĮjĄ──┐Ą─ĪŻ

2Ż«1 Ę└╗ē”Ą─¾wŽĄĮYśŗ

śŗįņĘ└╗ē”Ģr═©│ŻĖ∙ō■╦∙ę¬╠ß╣®Ą─Ę■äšĪó╝╝ąg╚╦åTĄ─╝╝ągĪó╣ż│╠Ą─ąįār▒╚Ą╚ę“╦ž▓╔ė├ČÓĘN╝╝ągĄ─ĮM║ŽŻ¼ęį▀_ĄĮūŅ╝蹦╣¹ĪŻ

─┐Ū░│ŻęŖĄ─Ę└╗ē”¾wŽĄĮYśŗėąęįŽ┬ÄūĘNŻ║

aŻ«ļpųž╦▐ų„ų„ÖC¾wŽĄĮYśŗĪŻį┌ā╚▓┐ŠWĮj┼c═Ō▓┐ŠWĮjų«ķg┼õų├ų┴╔┘ėąā╔éĆŠWĮjĮė┐┌Ą─ļpųž╦▐ų„ų„ÖCŻ¼Įė┐┌Ęųäe┼cā╚▓┐Īó═Ō▓┐ŠWĮjŽÓ▀BŻ¼Č°ų„ÖCät│õ«öŠWĮjų«ķgĄ─┬Ęė╔Ų„ĪŻ▀@śėŻ¼ā╚▓┐Īó═Ō▓┐ŠWĮjĄ─ėŗ╦ŃÖCų«ķgĄ─IP═©ą┼═Ļ╚½▒╗ūĶĖ¶Ż¼ų╗─▄═©▀^ļpųž╦▐ų„ų„ÖC▒╦┤╦┬ōŽĄĪŻ

bŻ«Ų┴▒╬ų„ÖC¾wŽĄĮYśŗĪŻ▀@ĘNĮYśŗĄ─Ę└╗ē”ė╔┬Ęė╔Ų„║═▒żēŠų„ÖCśŗ│╔Ż¼┬Ęė╔Ų„įOų├į┌ā╚▓┐Īó═Ō▓┐ŠWĮjų«ķgŻ¼īŹ¼FöĄō■░³▀^×VĪŻ▒żēŠų„ÖCįOų├į┌ā╚▓┐ŠWĮjųąŻ¼═Ō▓┐ŠWĮjĄ─ėŗ╦ŃÖC▒žĒÜ▀BĮėĄĮ▒żēŠų„ÖC▓┼─▄įLå¢ā╚▓┐ŠWĮjĪŻ

cŻ«Ų┴▒╬ūėŠW¾wŽĄĮYśŗĪŻ└¹ė├ā╔éĆ┬Ęė╔Ų„(ā╚▓┐┬Ęė╔Ų„║══Ō▓┐┬Ęė╔Ų„)īóā╚▓┐ŠWĮj▒ŻūoĄĮĖ³╔Ņę╗īėŻ¼Č°į┌ā╔éĆ┬Ęė╔Ų„ų«ķgą╬│╔ę╗éĆ╠ōöMŠWĮjŻ¼ĘQų«×ķų▄▀ģŠWĮjŻ¼▒żēŠų„ÖC▀BĮėį┌ų▄▀ģŠWĮj╔ŽŻ¼═©▀^═Ō▓┐┬Ęė╔Ų„┼c═Ō▓┐ŠWĮjŽÓ▀BĪŻ▀@śėŻ¼╚ń╣¹╚ļŪųš▀═╗ŲŲ┴╦═ŌīėĄ─Ę└╗ē”Ż¼╔§ų┴Ūų╚ļ▒żēŠų„ÖCŻ¼ā╚▓┐ŠWĮję└╚╗░▓╚½ĪŻ

2Ż«2 ļŖ┴”Ų¾śIą┼ŽóŠWĘ└╗ē”Ą─ĮYśŗįOėŗ

ļŖ┴”ŽĄĮyī”░▓╚½ąįĄ─Ė▀Č╚ę¬Ū¾Ż¼Ų¾śIą┼ŽóŠWĮjĄ─░▓╚½å¢Ņ}æ¬įōėĶęįĖ±═ŌĻPūóĪŻ▒žĒÜĮMĮ©┐ŲīWĪóć└├▄Ą─Ę└╗ē”¾wŽĄŻ¼×ķŲ¾śIā╚▓┐ŠWĮjė╚Ųõ╩Ūā╚▓┐ŠWĮjųąĄ─SISūėŠW╠ß╣®Ė▀Č╚Ą─ŠWĮj░▓╚½ĪŻ

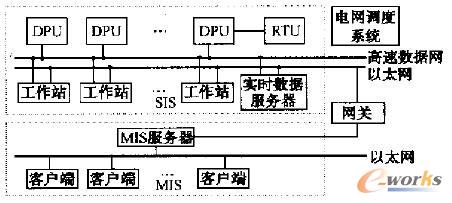

ļŖ┴”Ų¾śIā╚▓┐ŠWĮjė╔ā╔éĆ░▓╚½╝ēäe▓╗═¼Ą─ūėŠW MIS║═SISśŗ│╔Ż¼ŲõųąSISī”░▓╚½ę¬Ū¾Ė³Ė▀Ż¼ę“┤╦╦³āHŽ“MIS╠ß╣®Ę■äšČ°▓╗ų▒Įė┼c═Ō▓┐ŠWĮjŽÓ▀BŻ¼ė╔ MISŽ“═ŌĮń╠ß╣®Ę■äšĪŻ╗∙ė┌▀@éĆ╠ž³cŻ¼Ę└╗ē”ę╦▓╔ė├Ų┴▒╬ūėŠWĄ─¾wŽĄĮYśŗŻ¼╚ńłD2╦∙╩ŠĪŻ

łD2 Ę└╗ē”¾wŽĄĮYśŗ

MISū„×ķ¾wŽĄųąĄ─ų▄▀ģŠWŻ¼SISū„×ķā╚▓┐ŠWĪŻįOų├ā╔┼_Ų┴▒╬┬Ęė╔Ų„Ż¼Ųõųą═Ō▓┐┬Ęė╔Ų„įOį┌MIS┼c═Ō▓┐ŠWĮjų«ķgŻ¼ā╚▓┐┬Ęė╔Ų„įOį┌SIS┼cMISų«ķgŻ¼ī”▀M│÷Ą─öĄō■░³▀Mąą▀^×VĪŻ┴Ē═ŌŻ¼▒żēŠų„ÖC▀BĮėį┌MISųąŻ¼ī”═Ōū„×ķįLå¢Ą─╚ļ┐┌Ż¼ī”ā╚ätū„×ķ┤·└ĒĘ■äšŲ„Ż¼╩╣ā╚▓┐ė├æ¶ķgĮėĄžįLå¢═Ō▓┐Ę■äšŲ„ĪŻ

æ¬įōÅŖš{Ą─╩ŪŻ¼MISĄ─▒żēŠų„ÖCśOėą┐╔─▄╩▄ĄĮęuō¶Ż¼ę“×ķ╦∙ėąī”ā╚▓┐ŠWĮjĄ─įLå¢Č╝ę¬Įø▀^╦³Ż¼ę“┤╦Ż¼į┌Śl╝■į╩įSĄ─ŪķørŽ┬Ż¼┐╔ęįį┌MISųą┼õų├ā╔┼_▒żēŠų„ÖCŻ¼«öę╗┼_▒żēŠų„ÖC▒╗╣źō¶Č°ī¦ų┬ŽĄĮy▒└ØóĢrŻ¼┐╔ęįė╔┴Ēę╗┼_ų„ÖC╠ß╣®Ę■䚯¼ęį▒ŻūCĘ■䚥─▀B└mąįĪŻ═¼ĢrŻ¼į┌MISųą┼õų├ę╗┼_╠Ä└ĒÖCŻ¼┼cā╚▓┐┬Ęė╔Ų„ĮM│╔░▓╚½ŠWĻPŻ¼┐╔ęįū„×ķš¹éĆĘ└╗ē”¾wŽĄĄ─ę╗▓┐ĘųŻ¼┐žųŲMISŽ“SISĄ─įLå¢ęį╝░ī”öĄō■é„▌ö▀MąąŽ▐ųŲŻ¼╠ß╣®ģfūhĪóµ£┬Ę║═æ¬ė├╝ē▒ŻūoĪŻŠWĻP▀Ćæ¬┐╝æ]░▓╚½▓┘ū„ŽĄĮyå¢Ņ}Ż¼Win2000[4]╩Ūę╗éĆ┐╔ąąĄ─▀xō±ĪŻ▒M╣▄┐╔─▄▀Ć┤µį┌ę╗ą®Øōį┌Ą─┬®Č┤Ż¼Win2000ę└╚╗╩Ū─┐Ū░śIĮńūŅ░▓╚½Ą─▓┘ū„ŽĄĮyų«ę╗ĪŻė╔ė┌SISāHī”MISĄ─╣╠Č©ė├æ¶╠ß╣®Ę■䚯¼═¼Ģr┐╝æ]ĄĮSISĄ─░▓╚½ę¬Ū¾Ż¼ī”ŠWĻPĄ─╣▄└Ē┐╔ęį▓╔╚ĪClientŻ»ServerĘĮ╩ĮŻ¼▀@śėļm╚╗į┌īŹ¼F╔Ž▌^BrowserŻ»ServerĘĮ╩ĮÅ═ļsę╗ą®Ż¼Ą½ģsŠ▀ėąĖ³ÅŖĄ─öĄō■▓┘┐v║═╩┬äš╠Ä└Ē─▄┴”Ż¼ęį╝░ī”öĄō■Ą─░▓╚½ąį║══Ļš¹ąįĄ─╝s╩°─▄┴”ĪŻ

2Ż«3 Ę└╗ē”Ą─╚▒Ž▌

▒M╣▄Ę└╗ē”į┌║▄┤¾│╠Č╚╔ŽīŹ¼F┴╦ā╚▓┐ŠWĮjĄ─░▓╚½Ż¼Ą½╦³Ą─ęįŽ┬ÄūéĆų┬├³Ą─╚▒Ž▌╩╣Ą├å╬ę╗▓╔ė├Ę└╗ē”╝╝ąg╚į╚╗╩Ū▓╗┐╔┐┐Ą─ĪŻ

aŻ«¤oĘ©Ę└ĘČ▓ĪČŠĪŻļm╚╗Ę└╗ē”ī”┴„äėĄ─öĄō■░³▀Mąąć└Ė±Ą─▀^×VŻ¼Ą½ßśī”Ą─╩ŪöĄō■░³Ą─į┤ĄžųĘĪó─┐Ą─ĄžųĘ║═Č╦┐┌╠¢Ż¼ī”öĄō■Ą─ā╚╚▌▓ó▓╗Æ▀├ĶŻ¼ę“┤╦ī”▓ĪČŠĄ─Ūų╚ļ¤o─▄×ķ┴”ĪŻ

bŻ«¤oĘ©Ę└ĘČā╚▓┐╣źō¶ĪŻÅ─Ę└╗ē”Ą─įOėŗ╦╝ŽļüĒ┐┤Ż¼Ę└ĘČā╚▓┐╣źō¶Å─üĒŠ═▓╗╩Ū╦³Ą─╚╬䚯¼╦³į┌▀@ĘĮ├µ╩Ūę╗Ų¼┐š░ūĪŻ

cŻ«ąį─▄╔ŽĄ─Ž▐ųŲĪŻĘ└╗ē”ų╗╩Ū░┤šš╣╠Č©Ą─╣żū„─Ż╩ĮüĒĘ└ĘČęčų¬Ą─═■├{Ż¼Å─▀@ę╗³cüĒšfŻ¼Ę└╗ē”ļm╚╗“Ū┌æ®”Ż¼Ą½╩Ū▀^ė┌“╦└░Õ”ĪŻ

╦∙ęįŻ¼░▓čb┴╦Ę└╗ē”Ą─ŽĄĮy▀ĆąĶę¬Ųõ╦¹Ę└ė∙╩ųČ╬üĒ╝ėęį│õīŹĪŻ

3 IDS

IDS(╚ļŪųÖz£yŽĄĮy)╩Ūę╗ĘNų„äėĘ└ė∙╣źō¶Ą─ą┬ą═ŠWĮj░▓╚½ŽĄĮyŻ¼į┌╣”─▄╔ŽÅøča┴╦Ę└╗ē”Ą─╚▒Ž▌Ż¼╩╣š¹éĆ░▓╚½Ę└ė∙¾wŽĄĖ³┌ģ═Ļ╔ŲĪó┐╔┐┐ĪŻ

3Ż«1 ╚ļŪųÖz£yįŁ└Ē┼cīŹ█`

IDSęįÖz£y╝░┐žųŲ×ķ╗∙▒Š╦╝ŽļŻ¼×ķŠWĮj╠ß╣®īŹĢrĄ─╚ļŪųÖz£yŻ¼▓ó▓╔╚ĪŽÓæ¬Ą─▒Żūo┤ļ╩®ĪŻ╦³Ą─įOėŗįŁ└Ēę╗░Ń╩ŪĖ∙ō■ė├æ¶Üv╩Ęąą×ķĮ©┴óÜv╩ĘÄņŻ¼╗“š▀Ė∙ō■ęčų¬Ą─╚ļŪųĘĮĘ©Į©┴ó╚ļŪų─Ż╩ĮŻ¼▀\ąąĢrÅ─ŠWĮjŽĄĮyĄ─ųTČÓĻPµI³c╩š╝»ą┼ŽóŻ¼▓óĖ∙ō■ė├æ¶ąą×ķÜv╩ĘÄņ║═╚ļŪų─Ż╩Į╝ėęį─Ż╩ĮŲź┼õĪóĮyėŗĘų╬÷║══Ļš¹ąįÆ▀├ĶŻ¼ęįÖz£y╚ļŪų█EŽ¾Ż¼īżšęŽĄĮy┬®Č┤ĪŻ

IDSę╗░ŃĘų×ķ╗∙ė┌ų„ÖCĄ─IDS║═╗∙ė┌ŠWĮjĄ─IDSā╔ĘNĪŻ╗∙ė┌ų„ÖCĄ─IDSŲõ▌ö╚ļöĄō■üĒį┤ė┌ŽĄĮyĄ─īÅėŗ╚šųŠŻ¼ė├ė┌▒ŻūoĻPµIæ¬ė├Ą─Ę■äšŲ„Ż╗╗∙ė┌ŠWĮjĄ─IDS▌ö╚ļöĄō■üĒį┤ė┌ŠWĮjĄ─ą┼Žó┴„Ż¼ė├ė┌īŹĢr▒O┐žŠWĮjĻPµI┬ĘÅĮĄ─ą┼ŽóĪŻ─┐Ū░Ą─╚ļŪųÖz£y«aŲĘ═©│ŻČ╝░³└©▀@ā╔éĆ▓┐╝■ĪŻ

į┌īŹ█`ųąŻ¼IDSę╗░ŃĘų×ķ▒O£yŲ„║═┐žųŲ┼_ā╔┤¾▓┐ĘųĪŻ×ķ┴╦▒Ńė┌╝»ųą╣▄└ĒŻ¼ę╗░Ń▓╔ė├Ęų▓╝╩ĮĮYśŗŻ¼ė├æ¶į┌┐žųŲ┼_╣▄└Ēš¹éĆÖz£yŽĄĮyĪóįOų├▒O£yŲ„Ą─ī┘ąįĪó╠Ē╝ėą┬Ą─Öz£yĘĮ░ĖĪó╠Ä└ĒŠ»ł¾Ą╚ĪŻ▒O£yŲ„▓┐╩į┌ŠWĮjųąĄ─ĻPµI³cŻ¼╚ńā╚▓┐ŠWĮj┼c═Ō▓┐ŠWĮjĄ─▀BĮė³cĪóąĶųž³c▒ŻūoĄ─╣żū„šŠĄ╚Ż¼Ė∙ō■╚ļŪų─Ż╩ĮÖz£y«É│Żąą×ķŻ¼«ö░l¼F╚ļŪųĢr▒Ż┤µ¼Fł÷Ż¼▓ó╔·│╔Š»ł¾╔Žé„┐žųŲ┼_ĪŻ

3Ż«2 į┌ļŖ┴”Ų¾śIą┼ŽóŠWųą▀\ė├IDS

ļŖ┴”Ų¾śIĄ─░▓╚½╔µ╝░ć°╝ę░▓╚½║═╔ńĢ■ĘĆČ©Ż¼Į©ūh▒M┐╔─▄╩╣ė├ć°«aÖz£yŽĄĮyŻ¼╚ń▒▒Š®ųą┐ŲŠW═■“╠ņč█”╚ļŪųÖz£yŽĄĮyŪÕ╚AūŽ╣ŌUnis╚ļŪųÖz£yŽĄĮyĄ╚Ż¼▀@ą®«aŲĘį┌╝╝ąg╔ŽęčŽÓ«ö│╔╩ņŻ¼Ūęį┌▓╗öÓ╔²╝ēĪŻ

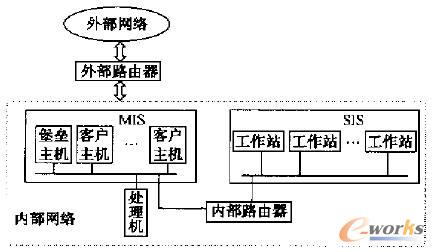

░▓čbIDSĄ─ĻPµI▓Į¾E╩Ū▓┐╩Öz£yŲ„┼c┐žųŲ┼_ĪŻßśī”ļŖ┴”Ų¾śIŠWĮjĄ─╠ž³cŻ¼╩ūŽ╚Ż¼┐╔ęįį┌═Ō▓┐┬Ęė╔Ų„┼c═Ō▓┐ŠWĮjĄ─▀BĮė╠Ä▓┐╩▒O£yŲ„(╚ńłD3╦∙╩Š)Ż¼ęį▒O£y«É│ŻĄ─╚ļŪųŲ¾łDĪŻį┌Ę└╗ē”┼cMISų«ķg▓┐╩▒O£yŲ„Ż¼ęį▒OęĢ║═Ęų╬÷MIS┼c═Ō▓┐ŠWĮjĄ─═©ą┼┴„ĪŻ╚╗║¾Ż¼Ęųäeį┌MIS║═SISųą▓┐╩ę╗┼_▒O£yŲ„Ż¼▒OęĢĖ„ūėŠWĄ─ā╚▓┐ŪķørŻ╗┐žųŲ┼_įOų├į┌MISųąĪŻūŅ║¾Ż¼Ė∙ō■īŹļHŪķør×ķéĆäeąĶųž³c▒ŻūoĄ─Ę■äšŲ„Īó╣żū„šŠ░▓čb╗∙ė┌ų„ÖCĄ─╚ļŪųÖz£y▄ø╝■Ż¼▒Żūoųžę¬įOéõĪŻ

░▓čbIDS║¾Ż¼Ė³Š▀╠¶æąįĄ─╣żū„Š═╩Ūėąą¦Ąž▀\ąąIDSĪŻĘ└╗ē”į┌£yįć║═įOų├║¾▒Ńķ_╩╝╣żū„┴╦Ż¼Č° IDSät▓╗═¼ĪŻIDS╠ß╣®īŹĢrÖz£yąĶę¬╣▄└ĒåT“īŹĢr”Ąž┼õ║ŽŻ¼╣▄└ĒåTę¬ū÷║├╠Ä└ĒĖ„ĘNŠ»ł¾Ą─£╩éõ╣żū„Ż╗į┌ŽĄĮy░l│÷Š»ł¾Ģrę¬┼ąöÓ╩Ūʱš`ł¾Ż¼š²┤_╠Ä└ĒŠ»ł¾Ż¼øQČ©╩ŪʱĻPķ]ŽĄĮy╗“╩Ū└^└m▒OęĢ╚ļŪųš▀ęį╩š╝»ūCō■Ą╚Ż¼Č╝ąĶę¬╣▄└ĒåTŠ═ĄžĮŌøQĪŻų╗ėą╣▄└ĒåT╝░Ģr▓╔╚ĪŪĪ«öĄ─╠Ä└ĒĘĮĘ©Ż¼▓┼─▄šµš²░lō]IDSĄ─╣”ą¦ĪŻ

łD3 IDS Ęų▓╝╩Į▓╝ų├

4 ░▓╚½¾wŽĄĄ─▀\ū„┼c║¾Ų┌öU│õ

ļm╚╗Ę└╗ē”Ą─Ę└ūo╩Ū▒╗äėĄ─Ż¼Č°IDS╩ŪīŹĢrĄ─Ż¼Ą½░▓╚½¾wŽĄ(░³└©Ė„å╬ę╗ų„ÖCūį╔ĒĄ─░▓╚½¾wŽĄ)╩Ūū„×ķę╗éĆš¹¾wģf═¼▀\ū„Ą─ĪŻ─┐Ū░Ą─ų„ÖC║═ŠWĮjįOéõČ╝Š▀ėą═ĻéõĄ─░▓╚½īÅėŗ╣”─▄Ż¼IDS┐╔ęį│õĘų└¹ė├ŽĄĮyĄ─ŠWĮj╚šųŠ╬─╝■ū„×ķ▒žę¬Ą─öĄō■üĒį┤Ż¼Č°«ö IDS░l¼F┐╔ę╔ąą×ķĢrėųąĶę¬Ųõ╦¹ų„ÖC╗“Ę└╗ē”▓╔╚ĪŽÓæ¬Ą─▒Żūo┤ļ╩®Ż¼└²╚ń═©ų¬Ę└╗ē”ī”┐╔ę╔IPĄžųĘ░lüĒĄ─öĄō■░³▀Mąą▀^×VĄ╚ĪŻ

«ö╚╗Ż¼Å─╝╝ągĘĮ├µüĒšfŻ¼ŠWĮj░▓╚½╦∙╔µ╝░Ą─ĘČć·╩ŪŽÓ«öÅVĘ║Ą─Ż¼░³└©░▓╚½Ą─▓┘ū„ŽĄĮyĪóĘ└╗ē”Īó░▓╚½īÅėŗĪó╚ļŪųÖz£yĪó╔ĒĘ▌šJūCĪóą┼Žó╝ė├▄Īó░▓╚½Æ▀├ĶĪó×─ļy╗ųÅ═Ą╚ĪŻĘ└╗ē”ĮY║ŽIDSų╗╩Ūą╬│╔┴╦░▓╚½¾wŽĄ╗∙▒Šā╚╚▌Ż¼▀ĆąĶę¬į┌ŽĄĮy▀\ąąųą▀\ė├ČÓĘN╝╝ąg▓╗öÓ│õīŹ░▓╚½¾wŽĄĄ─╣”─▄Ż¼└²╚ńį┌ŽĄĮyųą┼õų├Æ▀├ĶŲ„Ż¼Č©Ų┌▀Mąą’LļUįu╣└║═▓ķšę┬®Č┤Ż¼╔²╝ēĘ└╗ē”╗“š▀Ž“IDSųą╠Ē╝ėą┬Ą─╣źō¶ĘĮ╩ĮĄ╚ĪŻ═¼ĢrŻ¼╚╬║╬Ę└ė∙¾wŽĄČ╝▓╗┐╔─▄▒ŻūCŽĄĮyĄ─Į^ī”░▓╚½Ż¼▒žĒÜ▓╗öÓ╠ßĖ▀ŽĄĮy╣▄└Ē╚╦åTĄ─╝╝ąg╦«ŲĮŻ¼├▄ŪąĻPūóŠWĮj░▓╚½Ą─░lš╣äėæBŻ¼╝░Ģr╔²╝ēŠWĮjĘ└ė∙ŽĄĮyŻ¼╠ßĖ▀ŽĄĮyĄ─Ę└ė∙─▄┴”ĪŻ

5 ĮYšZ

«öŪ░Ż¼ļŖ┴”Ų¾śIš²ęįįŁėąįO╩®×ķ╗∙ĄAŻ¼śŗĮ©Ų¾śI┼cļŖ┴”╣½╦ŠĪóŲ¾śI┼cŲ¾śIķgĄ─ą┼ŽóŠWĮjŻ¼ŠWĮj░▓╚½╩Ūę╗éĆ▓╗┐╔║÷ęĢĄ─å¢Ņ}ĪŻĘ└╗ē”┼c╚ļŪųÖz£y╝╝ągŽÓĮY║ŽŻ¼×ķŠWĮj░▓╚½¾wŽĄ╠ß╣®┴╦ę╗éĆ┴╝║├Ą─╗∙ĄAŻ¼ī”▒ŻšŽŽĄĮy░▓╚½░lō]▓╗┐╔║÷ęĢĄ─ū„ė├ĪŻ«ö╚╗Ż¼═ĻéõĄ─░▓╚½¾wŽĄ▀ĆąĶę¬Ųõ╦¹ČÓĘN░▓╚½╝╝ągÅ─╣”─▄╔Ž▀Mę╗▓Į═Ļ╔ŲŻ¼═¼ĢrŻ¼░▓╚½å¢Ņ}▓╗āH╩Ūę╗éĆ╝╝ągå¢Ņ}Ż¼ę▓╩Ūę╗éĆŽĄĮy╣ż│╠Ż¼ąĶÅ─ĮM┐Ś╣▄└ĒĪóĘ©┬╔ęÄĘČĄ╚ČÓĘĮ├µėĶęįų¦│ųĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://www.hanmeixuan.com/

▒Š╬─ś╦Ņ}Ż║Ę└╗ē”║═╚ļŪųÖz£yŽĄĮyį┌ļŖ┴”Ų¾śIą┼ŽóŠWĮjųąĄ─æ¬ė├

▒Š╬─ŠWųĘŻ║http://www.hanmeixuan.com/html/support/1112158382.html